Vu que j'aime bien expérimenter des choses et que je m'entraîne pour être un bon administrateur système, je me suis amusé à monter un réseau local complet avec plusieurs options qu'on ne retrouve pas forcément chez tous les particuliers. Voici donc une petite présentation rapide de mon réseau.

Le matériel

La partie opérateur

La partie opérateur correspond à ce que mon FAI peut contrôler : je n’ai donc que peu de marge de manœuvre. Vu que je suis passé chez Free en février 2022, j’ai une Freebox Mini. Cette Freebox est en mode bridge, c’est-à-dire qu’elle ne fonctionne pas en mode routeur, mais qu’elle transmet directement les paquets au premier équipement connecté derrière. Mon routeur est alors le seul équipement branché derrière.

La partie routeur

Le premier équipement de mon réseau est un routeur sous OPNSense. Il s’agit d’une machine Qotom achetée sur Aliexpress avec 4 ports Gigabit. Son objectif est de faire tout le routage nécessaire et de gérer le pare-feu et les réseaux locaux branchés derrière. Le premier port est directement branché sur la Freebox (Interface WAN), le deuxième est relié sur le switch central (Interface LAN), le troisième sera dédié à CARP et le quatrième ne sert pas (il est réservé au débogage).

Le deuxième équipement est un switch administrable de marque D-Link et équipé de 24 ports. La raison principale d’avoir 24 ports est que j’ai eu un manque de place sur mon ancien switch administrable (8 ports) et que le prix de cet équipement était raisonnable (switch d’occasion). Il est capable de supporter ce qu’on appelle des VLAN. Un VLAN (Virtual Local Area Network) fonctionne de la même façon qu’un LAN physique, à la différence près qu’il n’a besoin que d’un seul réseau physique de câbles : on peut avoir un seul switch matériel et une seule série de câbles, mais avoir autant de réseaux virtuels que l’on souhaite (dans la limite supportée par le constructeur). Dans mon cas, j’utilise trois VLAN : les VLAN 10, 20 et 30. Les numéros ont été choisis pour éviter de rentrer en conflit avec le VLAN 1, qui sert par défaut à gérer le switch et pour indiquer le numéro de la troisième section de l’adresse IPv4 de chacun. Ainsi, le VLAN 10, par exemple, utilise des adresses en 10.10.10.x.

Le VLAN 10 sert aux serveurs et aux VM. Dans ce réseau, les machines peuvent aller sur Internet et communiquer entre elles seulement. Le VLAN 20 sert aux clients et au Wi-Fi. Ils peuvent aller partout sur le réseau et communiquer avec toutes les machines, quel que soit le VLAN d'appartenance. Le VLAN 30 est dédié à l’IOT. On peut aller dessus, mais les machines n’auront pas le droit de sortir ailleurs que sur les adresses autorisées. Il n’y a pour le moment qu’une passerelle IKEA, mais ce réseau sera bientôt prêt pour accueillir d’autres machines si besoin. Les requêtes DNS de Google sont d’ailleurs renvoyées sur le résolveur DNS interne de OPNSense, via une règle de NAT.

L’intérêt de séparer son réseau est de pouvoir mieux contrôler qui fait quoi et mettre en place des limitations d’accès, ce qui peut aider à améliorer la sécurité globale.

La partie infrastructure

Pour le reste du réseau, j’utilise plusieurs équipements afin de m’assurer de la connectivité dans mon appartement :

- Un routeur Wi-Fi Gigabit de chez Xiaomi : il est en mode répéteur et ne sert qu’à relier les périphériques sans fil au réseau, via le VLAN 20. Il délègue le DHCP au routeur OPNSense.

- Un switch classique Gigabit à 8 ports : il sert à relier le routeur Wi-fi, la box TV et le CPL au caisson Ikea qui contient tout le matériel, comme une sorte de multiprise.

- Un CPL 1200 Mbit/s pour relier le PC de télétravail de ma petite copine, installé dans la pièce qui sert de bureau/laboratoire.

Le logiciel

Concernant le switch administrable, j’utilise directement le firmware de D-Link, qui est un peu ancien. Je ne pense pas que ce modèle soit flashable, donc j’ai simplement limité l’accès au VLAN 1 aux machines du VLAN 20.

Concernant le routeur, j’ai fait le choix de OPNSense. Ce système d’exploitation est un dérivé de m0n0wall, comme son homologue pfsense, sans pour autant avoir tous les soucis de licence de ce dernier. Par exemple, OPNSense est librement distribuable si vous souhaitez l’embarquer dans vos équipements, ce qui n’est pas le cas pour pfsense qui a des conditions spécifiques.

Concernant la box Wi-fi, j'utilise directement le firmware de chez Xiaomi en mode répéteur. Il ne fait donc que gérer les paramètres du Wi-fi, mais délègue la partie DNS et DHCP au routeur OPNSense. Bien qu'on puisse utiliser une appli dédiée, j'ai pu le configurer directement depuis le minisite du firmware, sans rien installer.

Quelques options sympas

En complément, voici quelques options que j’ai mises en place sur mon réseau local pour me faciliter la vie :

- Adressage DHCP statique : certaines adresses sont attribuées automatiquement en fonction de l’adresse MAC d’une machine. Par exemple, tous mes serveurs ont une IP fixe directement donnée par le routeur. Plus besoin de configurer manuellement l’IP !

- Zone DNS interne : les serveurs et VM ont un nom interne en x.home.arpa, défini au niveau de mon résolveur DNS local. Ainsi, on peut utiliser une adresse texte au lieu de l’IP pour se connecter dessus. Le choix de home.arpa est motivé par cet article et par le fait que ce domaine est réservé pour les usages internes uniquement.

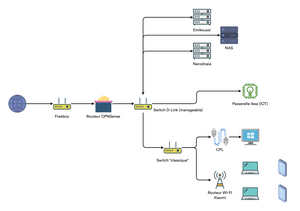

Schéma de l’installation

Pour terminer, je vous présente un petit schéma de mon installation. Il a été un peu simplifié, mais il résume bien la situation générale :

|

|---|